Mac : des hackers Russes déguisent un virus en GTA 6

Il s’attaque au trousseau de clés.

Les pirates sont décidément de plus en plus créatifs pour subtiliser les données privées des utilisateurs macOS.

© Apple – macOS Sonoma

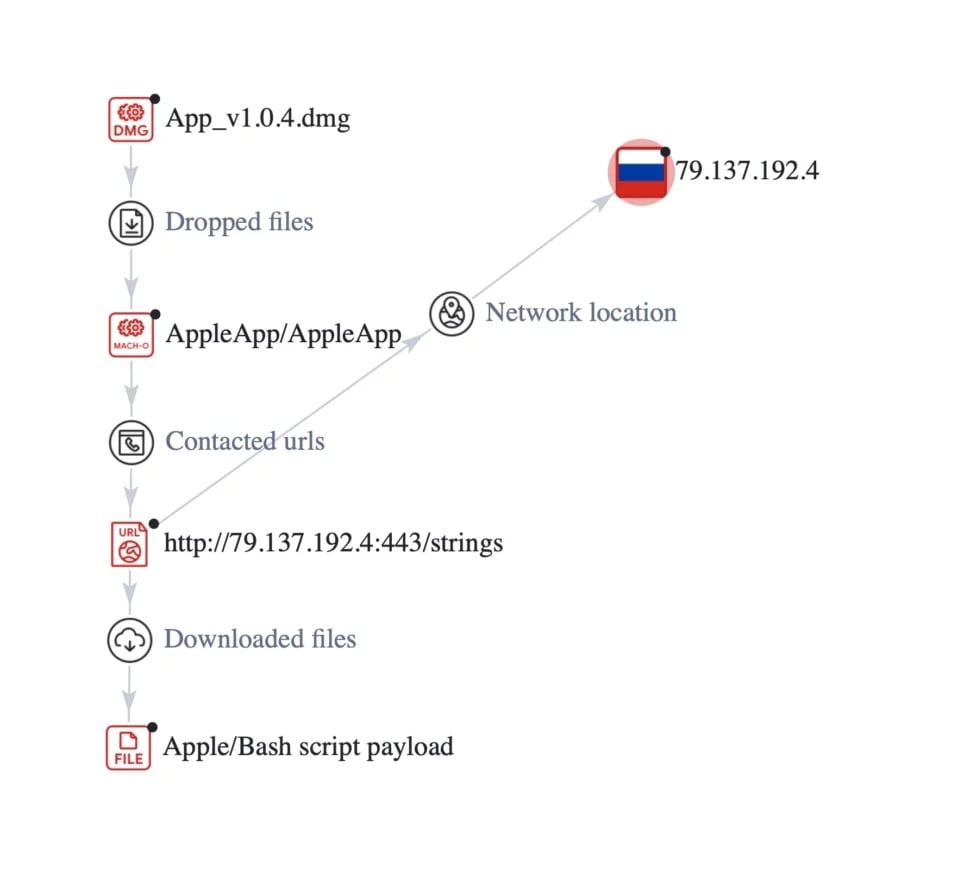

Le laboratoire MoonLock, qui est la division cybersécurité de MacPaw, vient en effet de repérer une attaque qui vole tous les mots de passe. Selon les données récoltées, elle pourrait avoir été réalisée par des Russes.

© moonlock

Dans ce genre d’attaque, les pirates n’hésitent pas à déguiser leur logiciel malveillant en une app, ou un jeu connu. Pour tromper leurs cibles, les hackers du jour ont utilisé deux couvertures. La première est de faire passer leur virus pour le jeu Grand Theft Auto 6, qui n’est même pas sorti, tandis que la seconde est de le faire passer pour l’application Mac Notion. Selon MoonLock Lab :

Cette astuce d’ingénierie sociale exploite la confiance engendrée par une nomenclature familière, pour tromper les utilisateurs et les inciter à télécharger des logiciels malveillants.

Une présentation conviviale pour contourner la protection Apple

Admettons qu’un utilisateur Mac soit la cible de cette attaque. Ce dernier, un peu crédule, croit qu’il peut jouer en avant-première à GTA 6. Il se décide donc à télécharger le fichier malveillant sur son ordinateur. À ce stade normalement, il aurait dû recevoir une alerte de sécurité, mais non. Les pirates ont réussi à rendre leur attaque indétectable, dans une moindre mesure. Moonlock Lab précise que l’attaque n’a été détectée que par deux antivirus : Avast et AVG sur VirusTotal.

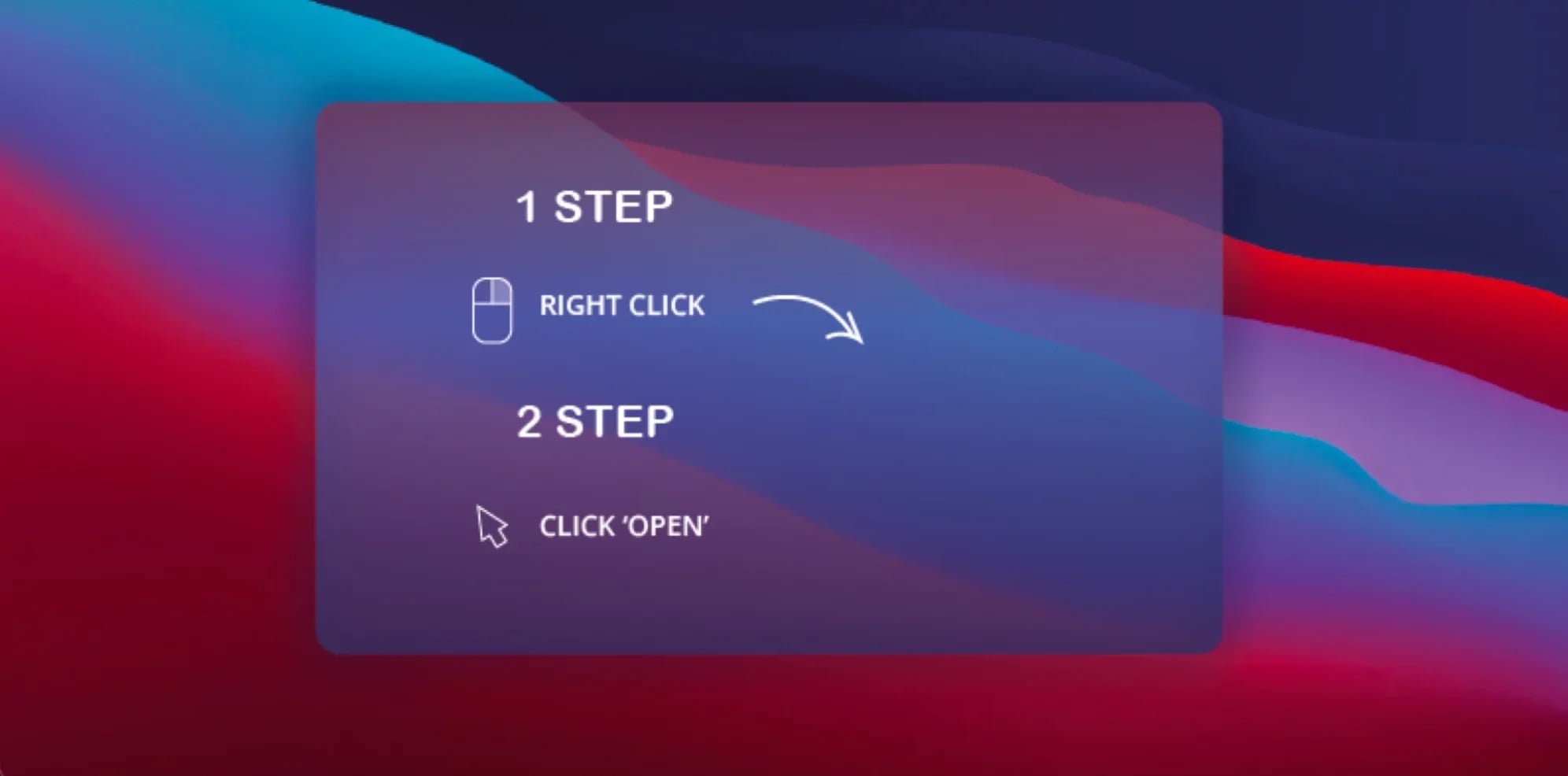

Une fois le virus téléchargé, des indications sont proposées à l’utilisateur. Ces dernières sont faites pour que l’utilisateur attaqué ouvre le fichier en contournant macOS Gatekeeper. Tous les Macs bénéficient de cette protection nativement, qui fonctionne tout le temps en arrière-plan, afin d’éviter que les usagers installent une application non signée. Les pirates ont cependant pris soin de fournir un graphique relativement bien fait pour contourner la sécurité. Il suffit en réalité de faire clic droit, puis “Ouvrir”.

© moonlock

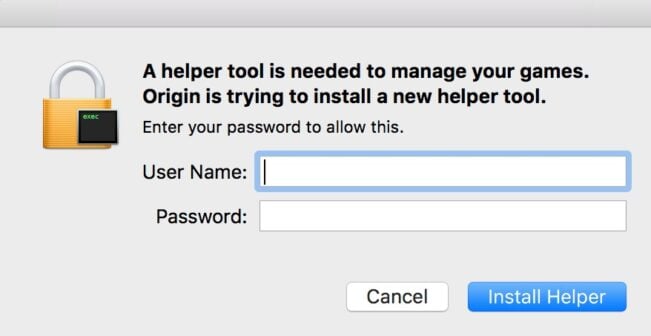

Une fois que le fichier au format DMG est ouvert, le logiciel malveillant est en capacité de réaliser certaines tâches et d’obtenir des informations, mais pas les plus sensibles. Cette première étape permet cependant au virus d’exécuter l’ouverture d’une fenêtre qui demande notre mot de passe et notre identifiant Apple. Pour avoir notre confiance, la fenêtre imite une installation d’une application d’assistance.

© 9To5Mac

Une fois que le logiciel obtient les identifiants, il peut récupérer de nombreuses données sensibles comme les mots de passe, les portefeuilles de cryptomonnaies, ou l’historique des formulaires. Il va de plus dans le même temps créer un dossier secret, où il va stocker tous les identifiants et mots de passe collectés, en attendant leur extraction vers vers le PC des hackers.

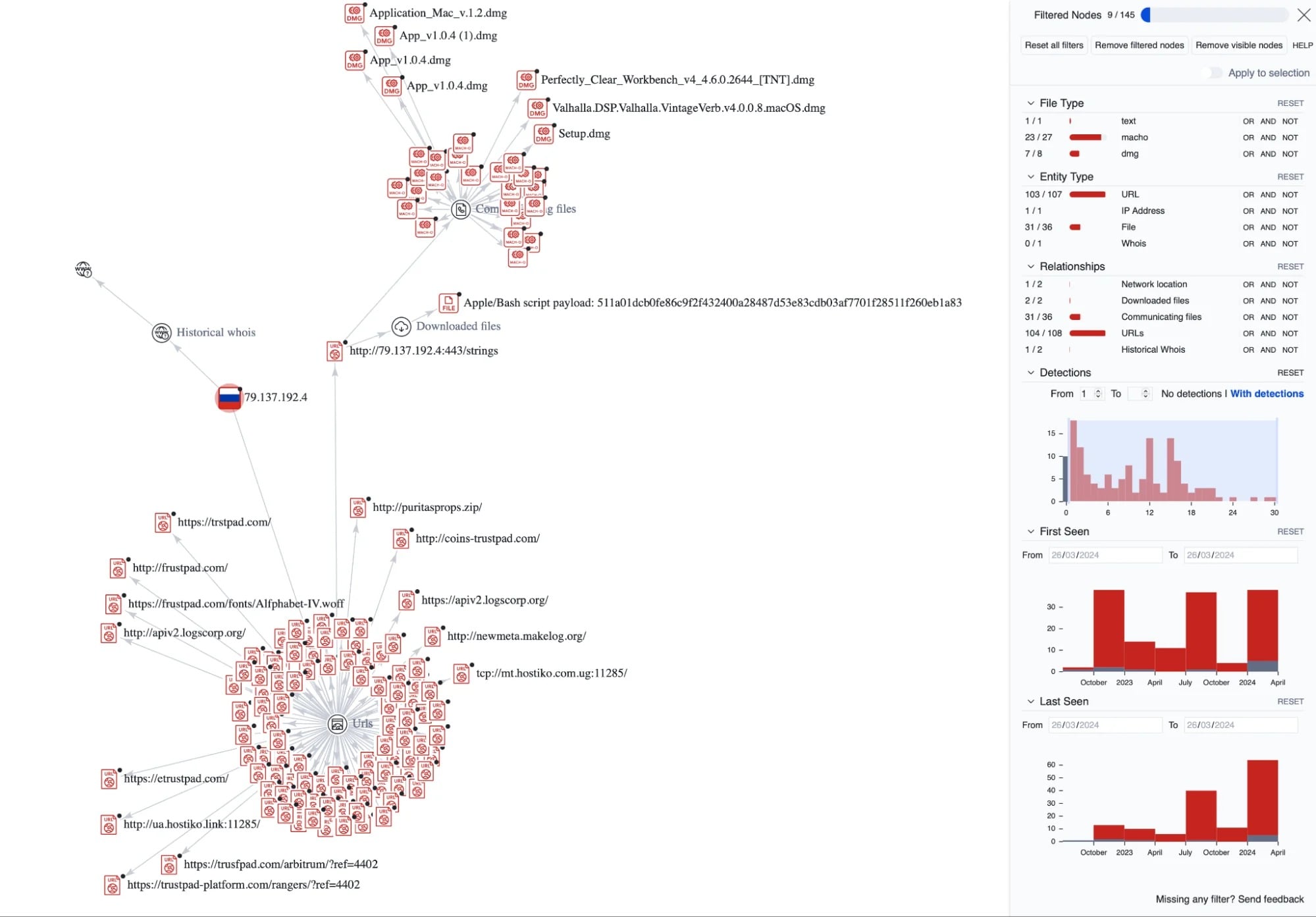

Un réseau bien ficelé

Moonlab ont enquêté sur la provenance des attaques et ont découvert qu’il s’agissait d’une infime partie du réseau. L’adresse IP de l’attaquant est reliée à plus de 100 URL de phishing et de logiciels malveillants. L’IP détectée est par ailleurs Russe, mais il n’est pas garanti que les hackers le soient.

© moonlock

Pour mieux vous protéger contre ce type d’attaque, vous pouvez consulter notre avis sur les différents antivirus pour Mac.

SViger

2 avril 2024 à 13 h 45 min

L’article indique « Cette première étape permet cependant au virus d’exécuter l’ouverture d’une fenêtre qui demande notre mot de passe et notre identifiant Apple. » tandis que la capture d’écran présenté juste en dessous montre un invité qui n’est pas pour le ID du compte Apple, mais du ID pour ouvrir une sessions de travail sur le MAC.

Où est l’erreur L le piraite? L’article parlant de ID Apple et montrant un invité Mac ? Ou l’article encore montrant l’invité Mac mais aurait du écrire demandant l’ID de la sessions du Mac ?