Cette faille permet de voler des identifiants depuis iOS

Un cocktail à base de Linkedin, de Safari et de Russie…

Dans un nouvel article partagé sur le blog officiel de Google, des experts en cybersécurité de la firme de Mountain View en disent plus sur l’attaque ayant touché l’entreprise SolarWinds de fin 2019 à 2020. Celle-ci dispose de clients prestigieux aux États-Unis, tels que les sociétés privées Microsoft et Cisco mais aussi des entités du gouvernement américain : trésor, affaires étrangères, santé, sécurité intérieure et nucléaire.

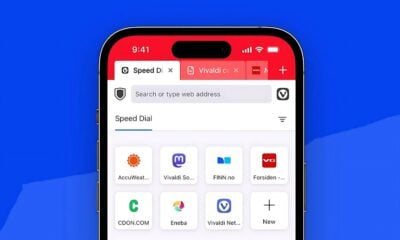

On y apprend que l’objectif des pirates était ici de rediriger les victimes vers des domaines compilant du code malicieux non seulement sur Windows mais aussi sur iPhone et sur iPad. Via les OS de Cupertino, c’est en fait grâce à une faille zero-day numérotée CVE-2021-1879 par les chercheurs que les criminels ont pu arriver à leurs fins. L’erreur a bien sûr depuis été corrigée par Apple, puisque désormais publique : pas d’inquiétude à la maison ou au bureau.

De nombreux sites populaires concernés

Cet incident a notamment été rendu possible par WebKit, moteur utilisé par Apple pour développer Safari et souvent pointé du doigt pour ses bugs. Via cette bibliothèque logicielle bien connue des éditeurs sur l’App Store, les hackers ont alors pu récolter les informations de connexion des utilisateurs sur différentes plateformes telles que Yahoo, Facebook, Linkedin, Microsoft ou encore Google. Et ce en toute discrétion, sans qu’aucun internaute ne s’en aperçoive : on est bien loin des traditionnelles techniques de phishing contre lesquelles il est facile de mettre en garde.

Plus précisément, ce sont en fait les cookies enregistrés par les visiteurs qui ont pu être collectés de cette façon. Ce qui aurait pu facilement être évité en faisant appel aux applications officielles des différents services cibles. En effet, de cette manière, c’est alors le trousseau iCloud qui prend le relais. Qui plus est, celui-ci semble garantir -notamment grâce à la puce Secure Enclave de l’iPhone 12– un véritable gage de confidentialité supplémentaire.

Qui se cache derrière cette attaque ?

Cette brèche a en réalité été dotée d’un patch dès iOS 14.4.2, et ce sans en informer les habitués du programme de bêta d’Apple. Par ailleurs, selon la plupart des sources, le piratage de SolarWinds aurait été orchestré par une agence dont les financements seraient assurés par un organisme gouvernemental lié à la… Russie.